10일 국회 과학기술정보방송통신위원회 소속 김장겸 국민의힘 의원실에 따르면, 당시 조사에 참여한 한국인터넷진흥원 관계자는 “사고 원인과 유출 경로 분석에 집중하면서 IMSI 체계 문제까지는 들여다보지 못했다”고 보고했다.

당시 LG유플러스는 해킹으로 약 30만 명 가입자의 성명, 전화번호, 생년월일, 주소, IMSI 등 민감 정보가 유출되는 피해를 입었다.

김장겸 의원(국민의힘)

문제는 유출된 정보만 면밀히 분석했어도 IMSI 체계의 취약성을 확인할 수 있었다는 점이다.

LG유플러스가 사용한 ‘IMSI_M’ 방식은 2G 시절 전화번호 기반 구조로, 현재 다른 통신사들은 사용하지 않는 방식이다.

전문가들은 IMSI와 전화번호 간 연관성만 분석했어도 구조적 위험을 사전에 인지하고 개선에 착수할 수 있었을 것이라고 지적한다.

그러나 회사와 조사단 모두 이를 놓치면서, 결과적으로 보안 취약성이 장기간 방치됐다는 비판이 나온다.

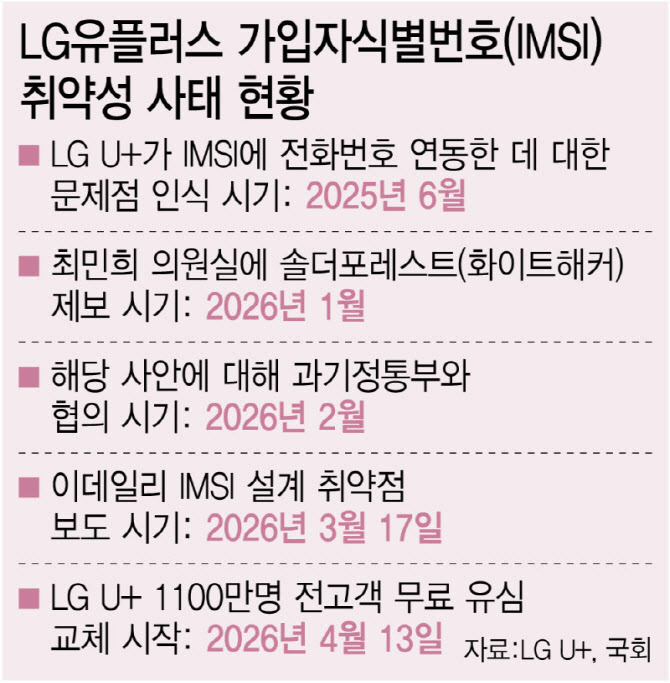

LG유플러스는 IMSI 구조 문제를 2025년 6월에서야 인지한 것으로 파악됐다.

초기 대응 단계에서 구조적 취약성을 바로잡지 못한 결과, 결국 또다시 대규모 유심 교체라는 방식으로 문제를 해결하게 되면서 고객 불편과 혼란이 반복됐다는 지적이다.

특히 통신사업자가 가입자 정보를 안전하게 보호할 법적 의무를 지는 만큼, 구형 체계를 장기간 유지한 점도 도마에 올랐다.

일각에서는 위치추적, 보이스피싱, 유심·단말 복제 등 다양한 보안 위협에 가입자를 노출시켰다는 비판도 제기된다.

여기에 더해 LG유플러스는 해킹 관련 로그 삭제 및 은폐 의혹까지 제기된 바 있어, 실제 유출 범위와 악용 가능성에 대한 불안도 커지고 있다.

김장겸 의원은 “단순한 침투 경로나 유출 원인 분석을 넘어, 유출 정보의 구조적 위험성까지 함께 점검했어야 했다”며 “당시 IMSI 문제를 제대로 들여다봤다면 현재와 같은 사태는 막을 수 있었을 것”이라고 비판했다.

이어 “정부 역시 사고 원인 규명에 그치지 말고 ‘보안 내재화(Security by Design)’ 관점에서 조사 체계를 전면 재점검해야 한다”고 강조했다.

◇LG유플러스 “당시 인지 못했다…보안 수준 대폭 강화”

이에 대해 홍범식 LG유플러스 대표는 어제 배경훈 부총리겸 과학기술정보통신부 장관과 통신3사 CEO 간담회 이후 기자들과 만나 “2023년 해킹 당시 IMSI 문제를 충분히 인지하지 못했던 것은 사실”이라고 인정했다.

그는 “과거에는 사후 대응 중심이었다면, 이제는 글로벌 기준 이상의 선제적 보안 체계를 구축하고 있다”며 “고객이 체감할 수 있는 수준까지 보안을 끌어올리겠다”고 밝혔다.

현재 회사는 IMSI 시스템 업데이트와 함께 유심 무료 교체를 진행 중이다. 유심 교체는 4월 13일부터 본격 시행되며, 사전 예약도 이미 시작됐다.

홍 대표는 “보안 강화 과정에서 불편이 발생할 수 있지만 철저한 준비로 최소화하겠다”고 말했다.